Célkeresztben a KKV-k

A gyengébb ellenállás felé fordult a kiberbűnözés az elmúlt év során, áll a Symantec immár 18. alkalommal kiadott internetbiztonsági jelentésében. A korábbi években a kiemelt fontosságú intézmények, létesítmények, kormányok ellen többségében direkt támadásokkal próbálkoztak, mostanra azonban változott a helyzet. Jellemzően a kisebb vállalatok (mint beszállítók, külső szolgáltatók, kiszervezett tevékenységi körök) kapcsolatait próbálják kihasználni, hogy egy nagyobb célponthoz bejussanak.

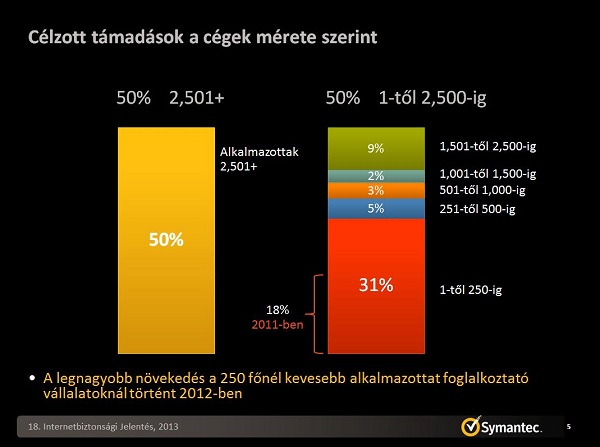

Ma már szinte minden mindennel össze van kötve, így a józan paraszti ész is azt diktálja, hogy a hackerek a leggyengébb láncszemet megkeresve, és több lépcsőn keresztül hatoljanak be egy direkt támadásokra várhatóan nagy körültekintéssel felkészített rendszerbe. Bár a célzott támadások felét még mindig a 2500 fő feletti nagyvállalatok szenvedik el, a 250 főnél kevesebb munkavállalót foglalkoztató kisebb cégek az ilyen támadások 31%-ának szenvedő alanyai, szemben a tavalyi 18%-os mutatóval. További érdekesség, hogy a vállalatok szervezeti szintjén hasonló a tendencia – már nem a felsővezetők az elsődleges célpontok, hanem a szellemi tulajdon tényleges előállításával foglalkozók (például mérnökök, szakértők, elemzők).

A támadások megoszlása az alkalmazottak száma szerint

A mobileszközök robbanásszerű térnyerése, a BYOD kezdeményezések, a felhőalapú kollaborációs és tárolási/megosztási szolgáltatások, az M2M kommunikáció terjedése egyre több lehetőség ad azoknak a kezébe, akik adatainkra és az azok megszerzéséből várható haszonra pályáznak.

A közösségi média szintén kritikus biztonsági kockázatot jelent. A gyanútlan felhasználókkal nem nehéz megnyittatni egy rosszindulatú kódot lefuttató linket a Facebookon vagy Twitteren, vagy akár a csevegőprogramokból.

42 százalékkal több célzott támadás

A Symantec adatai szerint világszinten 42%-kal emelkedett a célzott támadások száma. Teasedale Harold, a Symantec magyarországi és szlovéniai országmenedzsere szerint az elmúlt évtized során ugyan megtanultunk védekezni a trójaik, férgek, hagyományos vírusok ellen, de a célzott támadásokra(legyen az botnettel indított DDoS támadás vagy célzott adathalászat, esetleg „watering hole”) a kelleténél még sokkal kevesebben vannak felkészülve.

Tavaly leginkább a gyáripar volt célkeresztben, szektorok szerinti megoszlásban 24%-kal az első helyre ugrott a célzott támadások terén. Ugyanakkor továbbra is népszerű célpontnak számítanak a pénzügyi- és ingatlancégek, valamint a szolgáltatást nyújtó vállalatok. A kormányzati szektor 12%-a nem kiemelkedő szám, ami valószínűleg annak is köszönhető, hogy a privát szektorban a közszféráénál sokkal zsírosabb falatok vannak.

Támadások megoszlása szektorok szerint

A célzott támadások többsége ún. lándzsahalászat módszerrel kezdődik. Gombás László vezető rendszermérnök példaként egy olyan e-mailt hozott fel, amit egy cég pénzügyi vezetője kaphat, benne egy állítólagosan fennálló követeléssel. Természetesen a levél professzionálisan megfogalmazott szöveggel érkezik, és nemfizetés esetén jogi következményeket említ. Mivel a példában szereplő pénzügyes valószínűleg kutya kötelességének tartja legalább azért megnyitni a csatolt „követelést”, hogy utánanézzen az ügynek a vállalat rendszerében, a baj máris megtörtént. Persze a kártékony csatolmányokat egy jól felépített védelmi háló már idejekorán jó eséllyel kiszűri, de ez nem mindenhol áll rendelkezésre.

A másik mostanában népszerű módszer a watering hole (a kifejezés az angolban a söröző, kocsma szinonimája, ahol az ember társasági életet élhet). Ennek során a támadó olyan honlapot tör fel, amit a kiszemelt áldozat gyakran látogat. A kártékony kód aztán egy látogatás során észrevétlenül települhet a megcélzott gépre. A módszer úttörőjének számító Elderwood csoport tavaly így fertőzött meg 500 szervezetet egyetlen nap alatt. A watering hole csapdák elkerülésére több biztonsággal foglalkozó cég is kínál (a felhasználótól jelentős mértékben függő hatékonyságú) megoldást a weboldalak folyamatos ellenőrzésével. A Symantec ezt az adatbázisát nyolcadik éve építi.

A blokkolt webalapú támadások száma 2012-ben 30%-kal nőtt az előző évhez képest.

Fertőzött Android, zombi Budapest

A jelentésből kiderül, hogy a mobilfenyegetések száma nem függ össze a platformok sérülékenységével. Miközben az iOS-ben 387 sérülékenységet találtak, a többi mobil operációs rendszerben ennek töredékét. Ennek ellenére az Androidon 103 fenyegetést regisztráltak, míg az Apple rendszerén csak egyet. Ez abból fakad, hogy az Android mára egyértelműen a legnépszerűbb mobil operációs rendszerré vált, és fölénye várhatóan az elkövetkező években tovább nő, elsősorban a kínai és fejlődő országok piacának köszönhetően. További fontos tényező, hogy az Android rendkívül fragmentált – a piacon több év verziói élnek egymás mellett, nem beszélve azokról az erősen átírt („forkolt”) változatokról, melyek jellemzően a távol-keleti régióban kapható eszközökön futnak, a Google vagy az ismert gyártók ellenőrzése nélkül. Az Apple és Google eltérően működő alkalmazásboltjai is hatással vannak a fenti adatokra. Miközben az App Store-ba szánt programok már a bekerülés előtt egy szigorú ellenőrzési folyamaton esnek át, a Google csak utólag takarítja a Play Store-t, ezáltal oda sokkal könnyebben juthatnak be kártékony alkalmazások.

Hiába sérülékenyebb az iOS, az Android sokkal vonzóbb célpont

(Anti)szociális média

Mindenki számára nyilvánvaló, hogy a közösségi média mára teljesen átszőtte mindennapjainkat. Ennek azonban számos árnyoldala is van, és az, hogy a Facebook vagy a Google hirdetési célokra használja a szorgalmasan gyűjtögetett adatainkat, még a kevésbé rossz dolgok közé tartozik. A közösségi média aranybánya a rosszindulatú hackercsoportoknak, akik gyakorlatilag teljes képet kaphatnak egy olyan emberről, aki valamennyire is aktívnak mondható a közösségi platformokon. Kapcsolati háló, ízlés, munka, hobbik, sőt – akár a napi rutin is leszűrhető a megfelelő adatokból (geolokációs információkat felhasználó programok, pl. Foursquare, RunKeeper stb.). A megfigyelési időszak alatt így összegyűjtött adatok alapján aztán megindulhat a „social engineering” támadás.

Budapest, a botok városa

Valamennyi támadástípust összegezve Magyarország tavaly a 23. helyet foglalta el a globális listán, míg a megelőző évben még csak a 25. volt, de a legtöbb vizsgált területre igaz, hogy országunk sajnos népszerűbb lett.

Ami kicsit megdöbbentő: Budapesten 34421 botot regisztrált a Symantec. Ez pedig több, mint amennyit New Yorkban (14449), Moszkvában (10852) vagy Shanghaiban (2561) találtak. A botnetekben használt számítógépek tekintetében Magyarország világszinten a nyolcadik helyen áll, míg európai viszonylatban a „kitüntető” harmadik helyre küzdöttük fel magunkat. A Symantec adatai szerint a magyar gépek mintegy fele fertőzött valamilyen kártékony programmal.

Így állunk mi

Nulladik nap – amikor nem segít az oltás

2011-hez képest ugyan jócskán több olyan sebezhetőséget találtak és használtak ki, melyre akkor még nem volt javítás, de az elmúlt fél évtizedet vizsgálva elég kiegyenlített a helyzet. A Symantec szakértői szerint az Elderwood csoport a legsikeresebb ezen a téren, a tavalyi 14-ből ők fedeztek fel és használtak ki 4-et, és valószínűsíthetően további ilyen hibákról is tudnak.

Újdonság a ransomware, azaz a váltságdíjtámadás. Tavaly 16 szervezett bűnözői csoport ötmillió dollárt szedett ki a tájékozatlan és hiszékeny áldozatokból.

Fizess, különben!

A végére pedig egy érdekesség: bár a spam mértéke összességében csökkent, Gombás László elmondta, hogy volt olyan vállalat, ahol tavaly egy megfigyelési periódus alatt 100 beérkező e-mailből 99 spam volt. Ők biztos nem érzékelték a csökkenő tendenciát…