A Symantec biztonsági cég tegnap kiadott jelentésében számolt be arról, hogy azonosítottak egy olyan kiberbűnözői csoportot, akik hasonlóan azokhoz, akik az év elején a bangladesi központi bank rendszerébe hatoltak be, a nemzetközi pénzmozgásokat menedzselő SWIFT-et (Society for Worldwide Interbank Financial Telecommunication) vették célba.

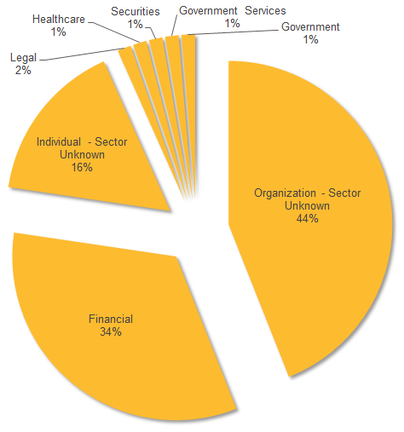

A Symantec vizsgálata kiderítette, hogy az újonnan felfedezett csoport idén január óta folytatta kampányát egy kifinomult technikával, egy Odinaffnak elnevezett trójaival. Számtalan szervezet rendszerébe próbáltak behatolni, ezek között jelentős számban akadtak pénzügyi szolgáltatók és bankok, illetve azok a vállalkozások, melyek az előbbieket szolgálták ki.

A támadások menete is hasonló a bangladesihez: a SWIFT és a banki rendszer közötti kapcsolódási ponton kerestek sebezhetőségeket.

Ezek a támadások tipikusan többlépcsősek, az Odinaff az „előőrs” szerepét játssza: a megtalált résen át megtelepszik a hálózatban, elrejtőzik, fő feladata pedig, az, hogy újabb, más célokkal rendelkező kártékony programokat telepítsen fel. A Symantec jelentése hangsúlyozza, hogy egy ilyen komplex támadás megvalósításához igen komoly erőforrások és nagy felkészültség szükségesek, ám siker esetén a várható haszon is tízmillió dollárokban mérhető.

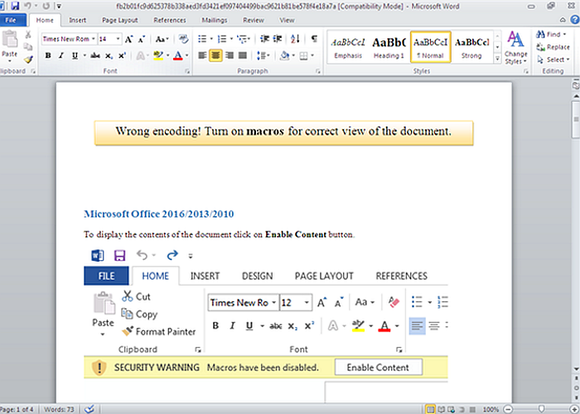

A bűnözők abban is követték a bevált módszereket, hogy a legnehezebb lépést – az első trójai bejuttatását – a szokásos módszerekkel igyekeztek elérni: a legnépszerűbb és leghatékonyabb ezek közül fertőzött, jól álcázott üzenetek eljuttatása a gondosan kiszemelt célpontokhoz. Ha a címzettet sikerült a – legtöbbször egy dokumentumban vagy egy tömörített fájlban elrejtett – makró futtatására rávenni, akkor az Odinaff bejutott a rendszerbe, és megkezdte tevékenységét. De a kutatók tapasztaltak olyat is, hogy a trójait már megfertőzött számítógépek hálózata, botnet segítségével terjesztették – több olyan eszköz is létezik a számítógépes alvilágban, melyeket fejlesztőik akár bérbe is adnak, és amelyeket arra dolgoztak ki, hogy vírusokat terjesszenek.

Amikor az Odinaff megtelepedett, akkor a megnyitott hátsó ajtón keresztül ötpercenként kapcsolatba lépett az irányító szerverével, hogy lekérdezze az esetleges utasításokat. Két fő feladata van: RC4 titkosított fájlok letöltése, majd futtatása, illetve maga is tud előre beépített parancsokat futtatni.

A trójai speciális természete miatt viszonylag sok manuális beavatkozás szükséges a támadások végrehajtásához, így a felfedezés elkerülése érdekében gondos felügyeletre szorul akció közben. Az Odinaff segítségével letöltött egyéb kártékony programok segítségével a célba vett alkalmazott üzeneteit monitorozták, hogy a számukra fontos adatokat kinyerjék belőlük. Az akció után eltüntették az amúgy is kevés számú nyomot, melyet maguk után hagytak.

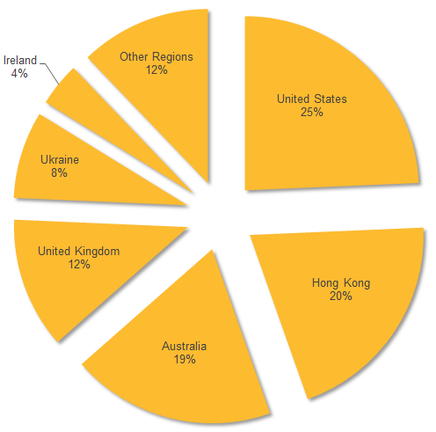

Az Odinaff útján világszerte támadták az intézményeket, a legtöbb célpont az USA-ban, Hongkongban, Ausztráliában, az Egyesült Királyságban és Ukrajnában volt. A fellelt bizonyítékok alapján a kutatók felvetik annak a lehetőségét is, hogy az Odinaff mögött álló csoport összekapcsolható a tavaly felfedezett, hatalmas visszhangot kiváltó Carbanak-támadásokat végrehajtó szervezettel is.